Et si vous testiez les solutions d’Altospam?

Des milliers de DSI, RSSI et Responsables Informatiques nous font déjà confiance pour la protection de leur e-mails contre le phishing, spear phishing, ransomware, …

L’intelligence artificielle (IA) n’est plus une simple innovation technologique, elle est devenue une alliée indispensable dans la protection des systèmes d’information. En 2025, l’IA franchira un nouveau cap en automatisant non seulement la détection et la réponse aux menaces, mais aussi en anticipant les cyberattaques grâce à des capacités prédictives. Cette révolution transforme les stratégies de cybersécurité, permettant aux entreprises de contrer des menaces toujours plus sophistiquées avec une précision et une rapidité sans précédent. Que vous soyez responsable de la sécurité d’une PME ou d’une grande entreprise, ces avancées redéfiniront vos priorités en matière de protection.

Finit les fautes d’orthographes dans les emails de phishing…

Les cybercriminels exploitent désormais des algorithmes d’intelligence artificielle capables d’adapter leurs attaques en temps réel, rendant les défenses traditionnelles obsolètes. Des exemples récents montrent des malwares utilisant l’apprentissage machine pour contourner les systèmes de sécurité, prouvant l’efficacité croissante de ces méthodes automatisées.

Cette évolution est amplifiée par le développement du télétravail et l’expansion de l’Internet des Objets (IoT), qui multiplient les points d’entrée vulnérables. De plus, les données volées jouent un rôle clé en permettant des attaques de plus en plus ciblées et sophistiquées, telles que le phishing, le spear-phishing ou les ransomwares personnalisés. Pour les PME et les ETI, ces défis sont particulièrement préoccupants, car elles disposent souvent de ressources limitées pour contrer de telles cyberattaques.

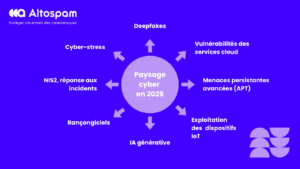

En 2025, le paysage de la cybersécurité continuera d’évoluer, avec l’émergence de nouvelles menaces sophistiquées. Voici les principales tendances anticipées.

Pour se prémunir contre ces cyberattaques, il est essentiel pour les entreprises de mettre en place des stratégies de cybersécurité robustes, incluant la formation continue du personnel, l’adoption de technologies avancées de détection et de réponse, ainsi que la collaboration avec des experts en sécurité.

L’IA s’appuie sur l’apprentissage automatique pour analyser des volumes massifs de données en temps réel. Par exemple, un système peut détecter un utilisateur légitime dont le comportement diverge soudainement de ses habitudes :

Dans le cadre de la sécurisation des messageries professionnelles, il existe des solutions de filtrage comme Mailsafe qui sont capables de détecter des anomalies dans les métadonnées, les structures ou les comportements des emails. Par exemple, l’IA peut identifier des motifs récurrents dans les flux de données entrants :

D’autres outils comme ceux de Security Orchestration, Automation, and Response (SOAR) combinent l’IA à l’automatisation pour accélérer les réponses aux incidents. Leur objectif est double, identifier les menaces avant qu’elles ne deviennent critiques et automatiser les contre-mesures nécessaires.

Lorsqu’un signal faible est détecté, un SOAR peut :

L’adoption de telles solutions par les PME permet de surmonter des limitations courantes en matière de ressources humaines et techniques comme par exemple la réduction du temps de réponse et des coûts opérationnels.

Par ailleurs, les cyberattaques exploitant des mots de passe faibles ou volés restent l’une des principales menaces. L’authentification sans mot de passe, via des passkeys ou la biométrie, représente une avancée majeure en sécurité des accès.

En 2025, l’automatisation intelligente redéfinit la cybersécurité face à des menaces toujours plus sophistiquées. Dans ce contexte, l’adoption de solutions souveraines devient indispensable. Ces outils garantissent la protection des données, la conformité aux réglementations et une défense proactive grâce à l’IA.

En effet, plus de 90 % des cyberattaques proviennent des emails, sécuriser vos messageries n’est plus une option. Miser sur des solutions souveraines, comme celles d’Altospam, c’est protéger vos infrastructures, renforcer la vigilance de vos équipes et garantir la résilience numérique de votre entreprise face aux menaces actuelles.

Et si vous testiez les solutions d’Altospam?

Des milliers de DSI, RSSI et Responsables Informatiques nous font déjà confiance pour la protection de leur e-mails contre le phishing, spear phishing, ransomware, …